5000 millones de dólares fueron robados——solo porque no se verificó cuidadosamente la DIRECCIÓN.

Autor: Eric, Foresight News

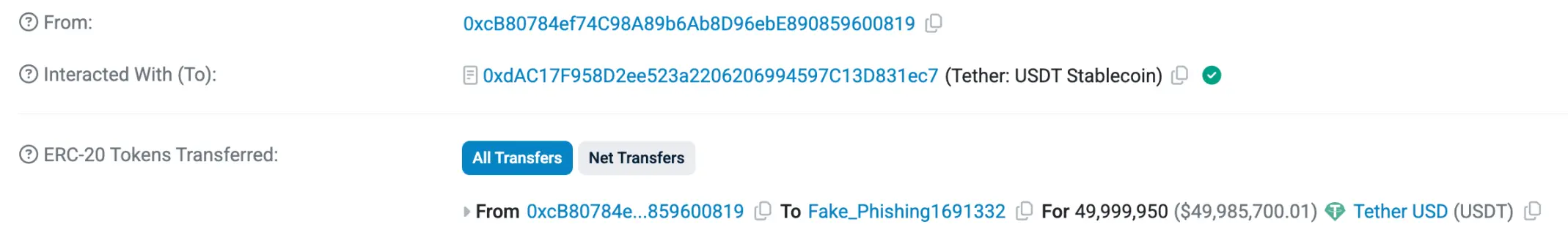

En la madrugada de ayer, hora de Beijing, un analista en cadena llamado Specter descubrió un caso en el que cerca de 50 millones de USDT fueron transferidos a una dirección de hacker debido a la falta de revisión cuidadosa de la dirección de transferencia.

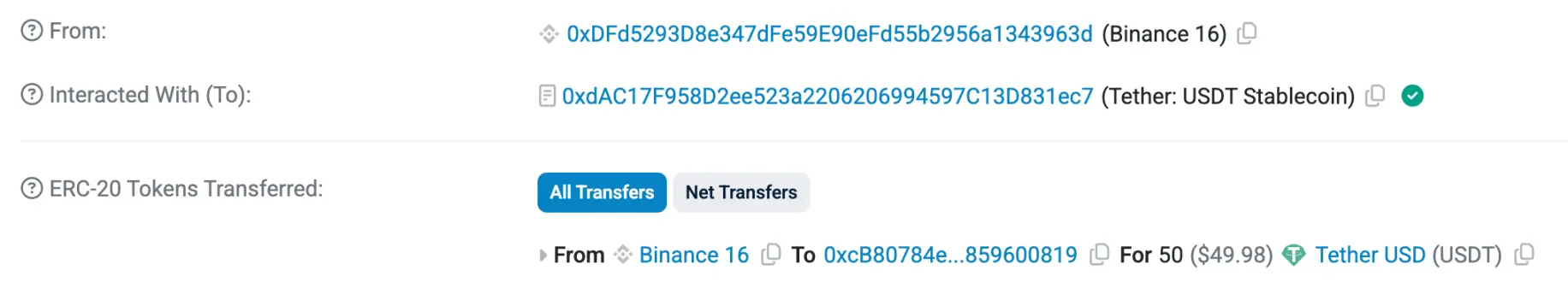

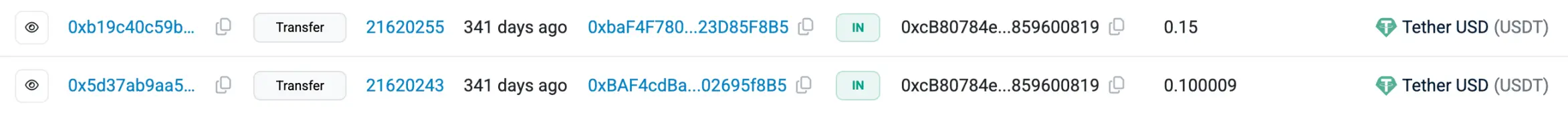

Según mis investigaciones, la dirección (0xcB80784ef74C98A89b6Ab8D96ebE890859600819) retiró 50 USDT de Binance alrededor de las 13:00 hora de Beijing el día 19 como prueba antes de realizar un retiro grande.

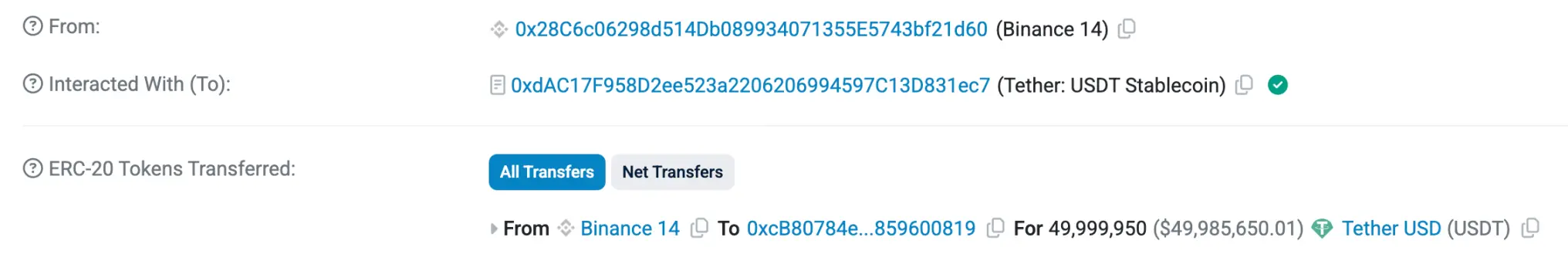

Aproximadamente 10 horas después, esa dirección retiró 49,999,950 USDT de Binance de una sola vez, sumando los 50 USDT retirados anteriormente, totalizando exactamente 50 millones.

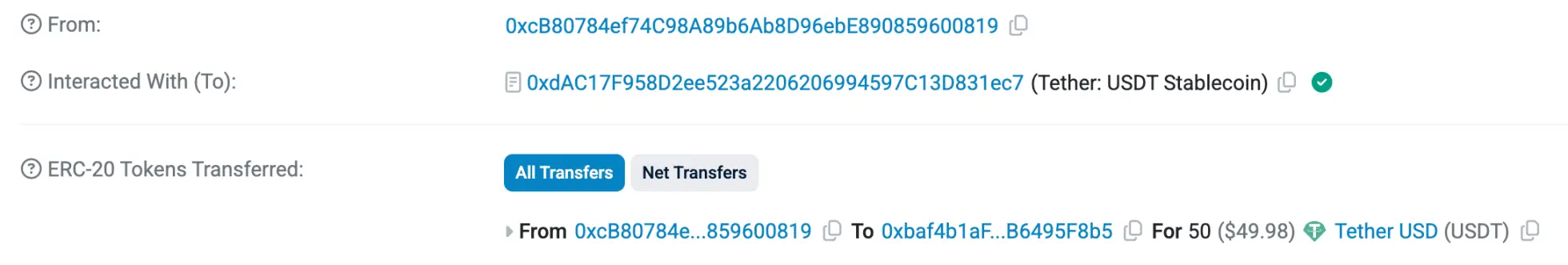

Aproximadamente 20 minutos después, la dirección que recibió 50 millones de USDT primero transfirió 50 USDT a 0xbaf4…95F8b5 para realizar una prueba.

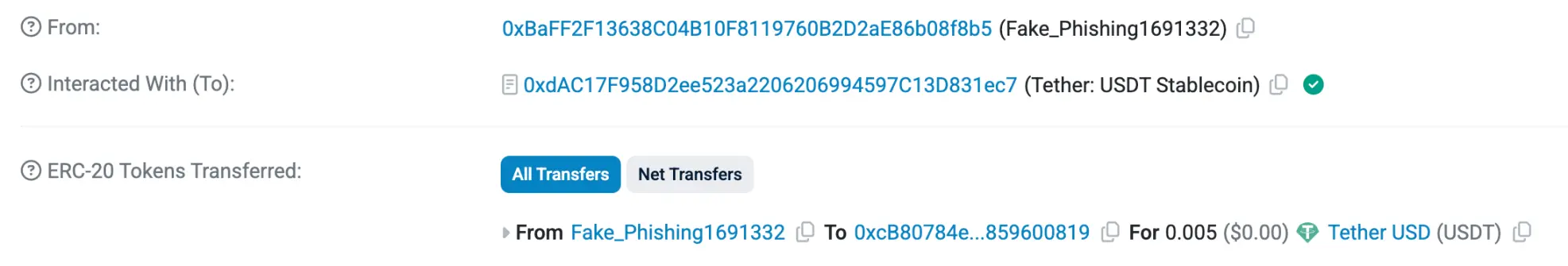

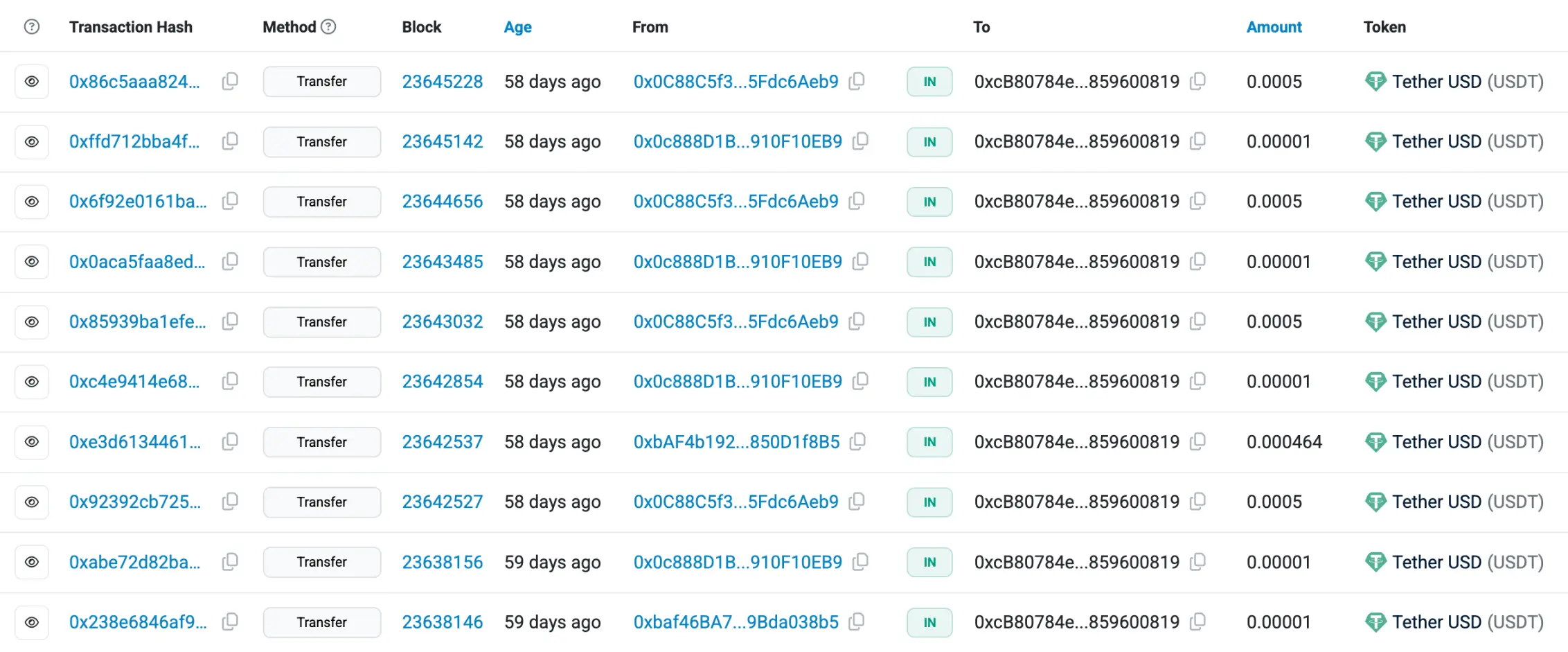

Justo menos de 15 minutos después de completar la prueba de transferencia, la dirección del hacker 0xbaff…08f8b5 transfirió 0.005 USDT a la dirección que contenía las restantes 49,999,950 USDT. La dirección utilizada por el hacker es muy similar a la dirección que recibió 50 USDT, lo que indica un claro ataque de “envenenamiento de direcciones”.

Diez minutos después, cuando la dirección que comienza con 0xcB80 estaba lista para transferir más de 40 millones de USDT restantes, podría haber cometido un descuido al copiar la última transacción, que era la dirección utilizada por el hacker para “envenenar”, enviando directamente cerca de 50 millones de USDT a manos del hacker.

Al ver 50 millones de dólares en sus manos, el hacker comenzó a lavar dinero 30 minutos después. Según la monitorización de Slow Mist, el hacker primero intercambió USDT por DAI a través de MetaMask, luego utilizó todo el DAI para comprar alrededor de 16690 Ethereum, dejando 10 ETH y transfiriendo la totalidad del restante Ethereum a Tornado Cash.

Ayer a las 16:00 hora de Pekín, la víctima se dirigió a los hackers en la cadena diciendo que había presentado formalmente una denuncia penal, y que, con la ayuda de las autoridades, agencias de ciberseguridad y varios protocolos de blockchain, había recopilado una gran cantidad de información confiable sobre las actividades del hacker. El propietario indicó que el hacker podría dejar 1 millón de dólares y devolver el 98% restante de los fondos; si el hacker lo hacía, no se le perseguiría más. Si no cooperaba, se buscaría responsabilizar al hacker por vía legal tanto en lo penal como en lo civil, y se revelaría la identidad del hacker. Sin embargo, hasta ahora, el hacker no ha hecho ningún movimiento.

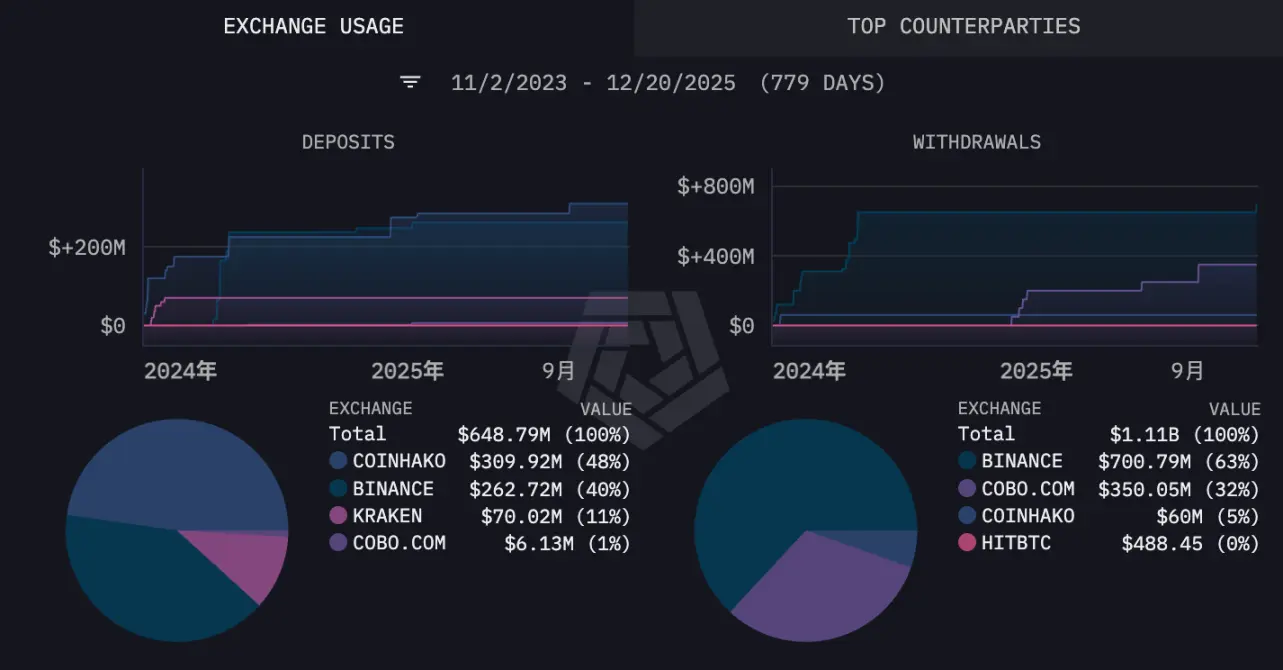

Según los datos recopilados por la plataforma Arkham, esta dirección tiene registros de transferencias significativas con direcciones de Binance, Kraken, Coinhako y Cobo. Binance, Kraken y Cobo no necesitan presentación, mientras que Coinhako puede ser un nombre relativamente desconocido. Coinhako es un intercambio de criptomonedas local de Singapur fundado en 2014, que obtuvo una licencia de gran institución de pago emitida por la Autoridad Monetaria de Singapur en 2022, y es un intercambio regulado en Singapur.

Dado que la dirección utiliza múltiples intercambios de criptomonedas y el servicio de custodia de Cobo, así como la capacidad de contactar rápidamente a las partes para completar el rastreo del hacker dentro de las 24 horas posteriores al incidente, el autor sospecha que es muy probable que esta dirección pertenezca a alguna institución en lugar de a un individuo.

Un gran error cometido “sin querer”

La única explicación para el éxito del ataque de “envenenamiento de direcciones” es la “negligencia”; este tipo de ataque se puede evitar simplemente verificando la dirección una vez más antes de realizar la transferencia, pero evidentemente el protagonista de este incidente se saltó este paso clave.

El ataque de envenenamiento de direcciones comenzó a aparecer en 2022, y la historia se origina en el generador de “direcciones atractivas”, que es una herramienta que permite personalizar el inicio de las direcciones EVM. Por ejemplo, el autor puede generar una dirección que comience con 0xeric para hacer la dirección más etiquetada.

Esta herramienta fue descubierta posteriormente por hackers debido a un problema de diseño que permitía el ataque por fuerza bruta a las claves privadas, lo que llevó a varios importantes incidentes de robo de fondos. Sin embargo, la capacidad de generar direcciones personalizadas al principio y al final también inspiró a algunas personas con malas intenciones a pensar en una “idea astuta”: generar direcciones que comenzaran y terminaran de manera similar a las direcciones de transferencia que los usuarios suelen utilizar, y transferir fondos a otras direcciones comunes del usuario, de modo que ciertos usuarios pudieran, por descuido, confundir la dirección del hacker con la suya propia, enviando así activos en la cadena directamente a los bolsillos de los hackers.

La información en la cadena pasada muestra que la dirección que comienza con 0xcB80 ya era uno de los principales objetivos de los hackers antes de este ataque, y el ataque de envenenamiento de direcciones comenzó hace casi un año. Este tipo de ataque es esencialmente una apuesta de los hackers a que algún día caerás en la trampa por pereza o desatención, y precisamente este tipo de ataque, que es evidente, ha llevado a que los “despistados” sigan convirtiéndose en víctimas.

En relación con este evento, Wang Chun, cofundador de F2Pool, expresó su simpatía por las víctimas en un tweet y mencionó que el año pasado, para probar si su dirección había sufrido una filtración de claves privadas, transfirió 500 bitcoins y luego fue robado por un hacker que se llevó 490 bitcoins. Aunque la experiencia de Wang Chun no está relacionada con el ataque de envenenamiento de direcciones, probablemente quiso expresar que todos pueden “cometer errores” y que no se debe culpar a las víctimas por su descuido, sino dirigir las críticas hacia los hackers.

50 millones de dólares no es una cifra pequeña, pero no es la mayor cantidad robada en este tipo de ataques. En mayo de 2024, una dirección transfirió más de 70 millones de dólares en WBTC a una dirección de hacker debido a este tipo de ataque, pero la víctima logró recuperar casi todos los fondos con la ayuda de la empresa de seguridad Match Systems y el intercambio Cryptex a través de negociaciones en la cadena. Sin embargo, en este incidente, el hacker rápidamente cambió los fondos robados por ETH y los transfirió a Tornado Cash, y aún no se sabe si se podrán recuperar.

Jameson Lopp, cofundador y director de seguridad de Casa, advirtió en abril que los ataques de envenenamiento de direcciones se están propagando rápidamente, con hasta 48,000 de estos incidentes ocurridos en la red de Bitcoin desde 2023.

Incluyendo enlaces falsos de reuniones de Zoom en Telegram, estos métodos de ataque no se consideran sofisticados, pero precisamente esta forma “sencilla” de ataque puede hacer que la gente baje la guardia. Para nosotros, que estamos en el bosque oscuro, siempre es mejor estar alerta.