BitOKは、Solv Protocolのエクスプロイトに続く資金フローの分析を公開しています

この出版物はクライアントによって提供されています。以下のテキストは、Cointelegraph.comの独立した編集コンテンツの一部ではない有料プレスリリースです。このテキストは品質と関連性を確保するために編集レビューを受けており、Cointelegraph.comの見解や意見を反映していない可能性があります。読者は、会社に関連する行動を取る前に自分自身で調査を行うことを推奨されています。開示。

BitOKのチームは、スマートコントラクトの脆弱性から攻撃者の資金の流れの最終点まで、事件の完全な再構築を行いました

2026年3月20日 – 仮想通貨市場向けのAMLソリューションプラットフォームであるBitOKは、2026年3月5日に発生したSolvプロトコルのハッキングに関する調査を発表しました。攻撃中、38.0474 SolvBTC — 約273万ドル — がプロトコルから引き出されました。

以前に発表された分析が技術的な脆弱性に焦点を当てているのに対し、BitOKの調査は事件の全ライフサイクルをカバーしています:スマートコントラクトの論理的欠陥から、盗まれた資金を隠すために実行された操作まで。特に、盗難後の攻撃者の行動に重点が置かれており、これは詳細な分析が行われることが稀な段階です。

BitOKのチームは以下を確立しました:

攻撃は、BitcoinReserveOffering (BRO) コントラクトの二重計上バグに基づいて構築されていました。コールバック関数とコントラクトの主な実行フローが同じ預金に対して独立してトークンを発行し、攻撃者は単一のトランザクション内で残高を~5億6700万BROに人工的に膨らませることができました。実際の損失は38.0474 SolvBTC — 膨らんだ残高のうち、流動資産に成功裏に変換された部分に相当します。

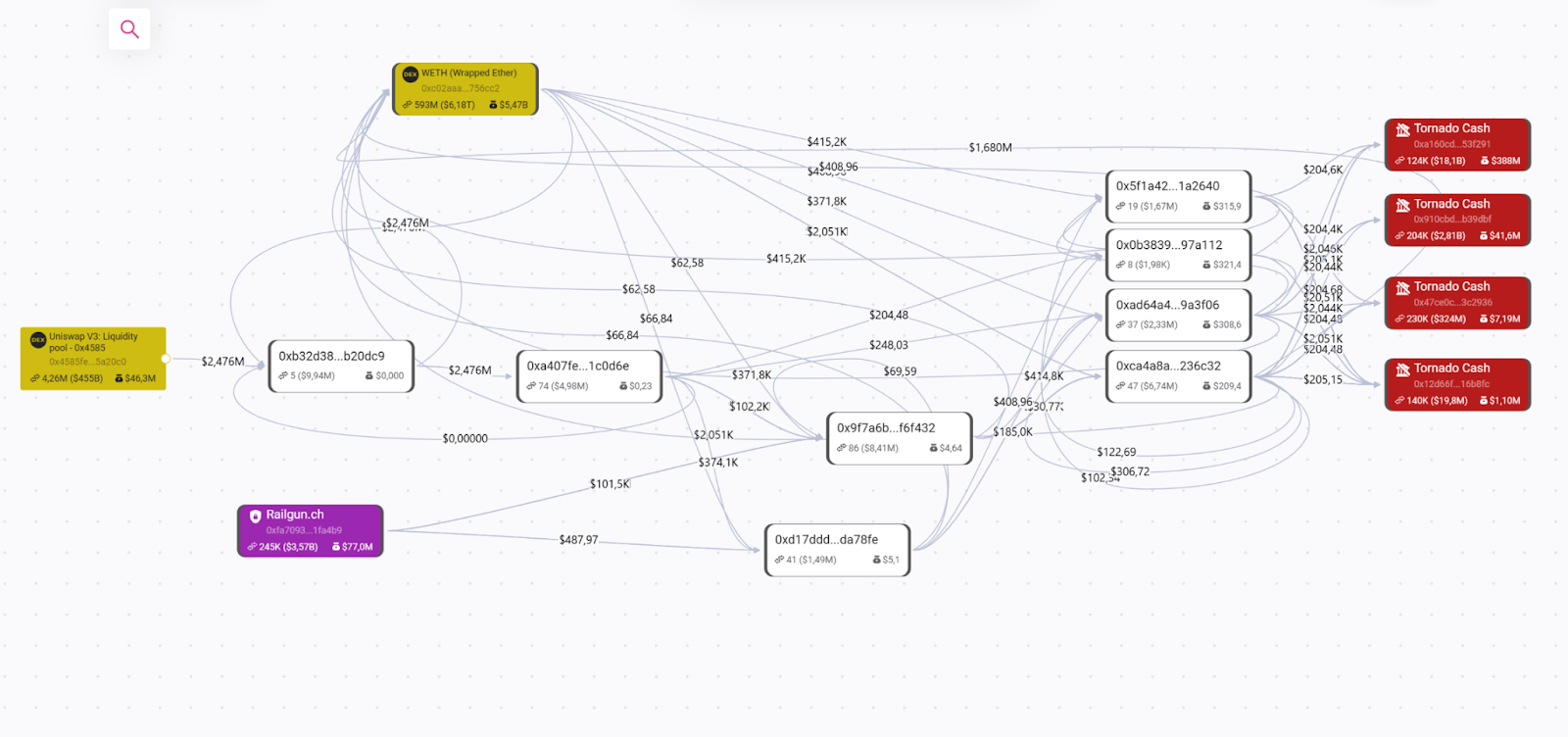

盗難後、攻撃者は体系的な隠蔽操作を実行しました:SolvBTCからWBTC、次にWETHへと資産を変換し、中間アドレスに資金を分配し、ゼロ知識証明に基づくプライバシープロトコルであるRailGunに入ろうと試みました。RailGunの組み込みKYT/AMLフィルターは自動的にトランザクションを拒否し、資金を返却しました。攻撃者はその後、資産を再配分し、Tornado Cashに向けました。

「このケースは、損失の規模ではなく、技術的な悪用と財務的な隠蔽操作という二つの異なる操作を明確に分ける点で注目に値します。第二の段階は、分析者にとって脆弱性そのものと同じくらいの情報を提供します」とBitOKのチームは指摘しました。

RailGunの事件は特に注目に値します:プロトコルは法執行機関や取引所のコンプライアンス手続きに関与することなく、自動的にトランザクションをブロックしました。BitOKの見解では、これによりプライバシープロトコルが業界のコンプライアンスインフラに果たす役割が再定義されます。

攻撃のメカニズムの詳細な内訳、資金の流れの図、および攻撃者の行動プロファイルを含む完全な調査は、BitOKのウェブサイトで入手可能です。

BitOKについて

BitOKは、2016年から運営されている仮想通貨市場向けのAMLソリューションプラットフォームです。会社は世界中のトレーダー、取引所、銀行にサービスを提供し、トランザクションの透明性を確保し、規制要件を満たし、詐欺から保護する手助けを行っています。プラットフォームは高度なデータ分析と人工知能に基づいて構築されており、大規模なトランザクションモニタリングを提供しています。BitOKの製品ラインナップは、企業向けのKYTソリューション、調査ツール、AMLレポート、個人資産追跡、国際的なAMLトレーニングなど、コンプライアンスの全範囲をカバーしています。BitOKは、暗号業界と伝統的な金融機関の架け橋として機能し、透明性とコンプライアンスが障壁ではなく、文明的な暗号市場の基盤であることを証明しています。

公式ウェブサイト: bitok.org