OpenClaw-Gründer warnt: CLAW-Fake-Airdrop-Betrug im Anmarsch, GitHub-Entwickler ins Visier genommen

OpenClaw-Gründer Peter Steinberger hat am 19. März auf X eine öffentliche Warnung veröffentlicht und alle Nutzer aufgefordert, jegliche E-Mails, die angeblich mit OpenClaw in Verbindung stehen, als Betrug zu betrachten. Er betonte ausdrücklich, dass OpenClaw ein „Open-Source- und Non-Profit“-Projekt ist. Zuvor hatten mehrere Entwickler einen groß angelegten Phishing-Angriff gegen globale GitHub-Entwickler gemeldet.

Konkrete Methoden des Phishing-Angriffs: Groß angelegte GitHub-Benachrichtigungen

(Quelle: X)

Der Angriff wurde so geschickt gestaltet, dass er schwer sofort zu erkennen ist. Sicherheitsforscher Aoke Quant vermutet, dass die Angreifer die öffentlichen Kontaktinformationen der Entwickler direkt von GitHub abgegriffen haben, um eine groß angelegte, gezielte Verbreitung zu ermöglichen.

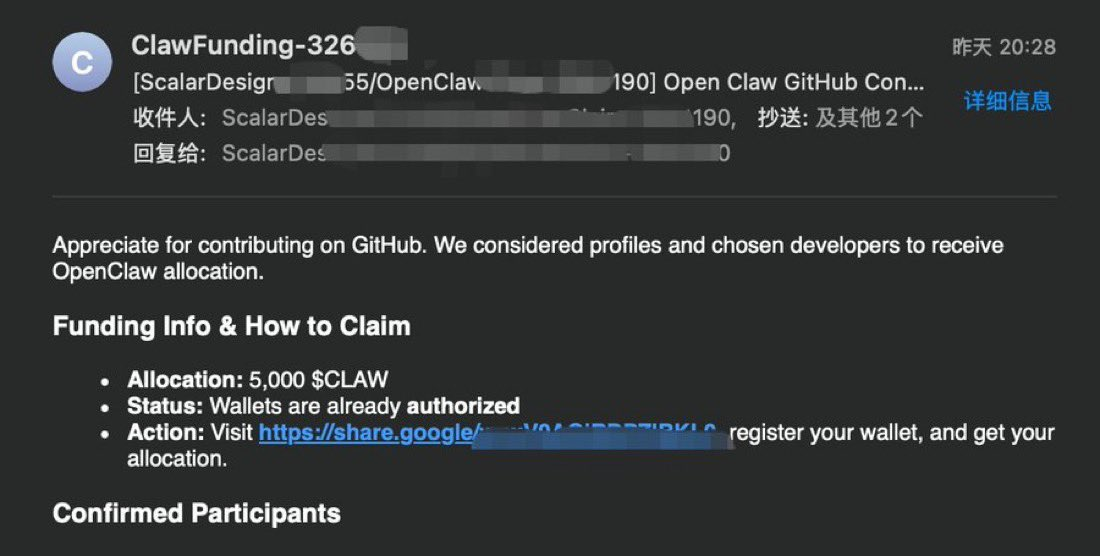

Die Hauptmerkmale der betrügerischen E-Mails sind:

Absender-Vortäuschung: Die E-Mail sieht aus wie eine offizielle GitHub-Benachrichtigung, was die Unterscheidung erschwert

Absendername: Verwendung gefälschter Konten wie „ClawFunding“ und „ClawReward“

Inhaltliche Täuschung: Behauptung, der Empfänger sei in eine „Ausgewählte Beitragende“-Liste aufgenommen worden, um ein Gefühl der Exklusivität und Dringlichkeit zu erzeugen

Handlungsaufruf: Nutzer werden aufgefordert, auf verdächtige Google-Links zu klicken und „Tokens zu erhalten“

Mehrsprachige Versionen: Einige E-Mails wurden ins Spanische übersetzt, was zeigt, dass der Angriff mehrere Regionen betrifft

Entwickler Daniel Sánchez teilte bei der Veröffentlichung von Meldungs-Screenshots mit: „Kostenlose Gelder, die aktiv angeboten werden, sind fast immer Betrug. Open-Source-Projekte haben keinen Grund, irgendwelche Kryptowährungs-Giveaways durchzuführen.“

Vollständige Timeline des monatelangen Belästigung: Von Meme-Coins bis zum Konto-Diebstahl in 30 Sekunden

Der aktuelle Phishing-Wellen ist die neueste Eskalation einer monatelangen systematischen Belästigung gegen OpenClaw. Seit dem viralen Erfolg von „Clawdbot“ im Januar dieses Jahres haben Krypto-Spekulanten kontinuierlich mehrstufige Angriffe gegen Steinberger und sein Projekt gestartet.

Wichtige Ereignisse im Überblick:

Meme-Coin-Erstellung: Betrüger haben ohne Genehmigung auf Solana einen Meme-Coin namens OpenClaw ausgegeben, der innerhalb eines Tages um 96 % abstürzte, was viele Kleinanleger schwer schädigte

Rebranding-Krise: Anthropic forderte Steinberger wegen Markenrechtsproblemen auf, den Roboter umzubenennen — nachdem er „Clawdbot“ in „Moltbot“ geändert hatte, wurde das ursprüngliche Konto „innerhalb von weniger als fünf Sekunden“ vom Angreifer übernommen, der neue Betrugs-Token beworben und Malware verbreitet hat, bevor Steinberger sein Konto schützen konnte

GitHub-Benutzername gestohlen: Sein GitHub-Name wurde in etwa 30 Sekunden gestohlen und für die Verbreitung schädlichen Codes genutzt

Discord-Sperrung: Angesichts der Flut an Token-Hash-Werten wurde sein Discord-Server vollständig für Kryptowährungsthemen gesperrt

X-Benachrichtigungen lahmgelegt: Das X (Twitter)-Benachrichtigungscenter wurde durch anhaltende Token-Hash-Werte und Spam unbrauchbar gemacht

Steinberger beschreibt die gesamte Erfahrung als „die schlimmste Online-Belästigung“, die er je erlebt hat. Selbst nach seinem Beitritt im Februar 2026 bei OpenAI, unter Leitung von Sam Altman, und der Unterstützung durch den großen Tech-Konzern OpenAI konnte das Betrugsproblem nicht gestoppt werden, bei dem Betrüger weiterhin die Marke OpenClaw ausnutzen.

Häufig gestellte Fragen

Wie erkennt man gefälschte OpenClaw-Phishing-E-Mails?

Laut Steinberger ist die effektivste Methode: Erstens, OpenClaw hat keine Kryptowährungen (es gibt kein „CLAW“ oder andere offizielle Token); zweitens, jede Aufforderung, über einen Link in der E-Mail „Airdrops zu erhalten“ oder „Wallets zu verbinden“, ist Betrug; drittens, vertrauen Sie nur der offiziellen OpenClaw-Website als einzige zuverlässige Informationsquelle und seien Sie bei Drittanbieter-Angeboten vorsichtig. Sicherheitsforscher empfehlen, auch bei E-Mails, die scheinbar von GitHub stammen, die Domain sorgfältig zu prüfen, da Betrüger oft gefälschte Anzeigenamen verwenden.

Erleichtert die Sicherheitslücke bei OpenClaw Phishing-Angriffe?

Die Sicherheitsfirma SlowMist warnte zuvor, dass unsachgemäß konfigurierte Clawdbot/OpenClaw-Instanzen API-Schlüssel und private Chat-Protokolle offenlegen könnten. Forscher Jamieson O’Reilly fand heraus, dass unautorisierte Instanzen Hunderte von Zugangsdaten öffentlich zugänglich machen könnten. Diese Sicherheitslücken könnten Betrügern echte Nutzerdaten liefern, um äußerst realistische Phishing-E-Mails zu erstellen, was die Erfolgschancen erhöht. Es wird empfohlen, dass alle Nutzer, die OpenClaw einsetzen, die Authentifizierung korrekt konfigurieren und API-Schlüssel regelmäßig rotieren.

Was tun bei einem ähnlichen Phishing-Angriff?

Wenn Sie eine E-Mail erhalten, die angeblich mit OpenClaw in Verbindung steht und eine Krypto-Airdrop-Einladung enthält, löschen Sie diese sofort und markieren Sie sie als Phishing. Klicken Sie keinesfalls auf Links oder geben Sie persönliche Daten preis. Falls Sie bereits auf einen Link geklickt haben, ändern Sie umgehend alle Passwörter, widerrufen Sie verdächtige Drittanbieter-Zugriffe und scannen Sie Ihr Gerät auf Malware. Melden Sie den Vorfall über offizielle OpenClaw-Kanäle, um die Community zu schützen.