Як функціонує Cysic? Докладне пояснення proof-of-compute і механізму розподілу ZK хешрейту

З появою доказів з нульовим розголошенням (ZK) як ключової технології для масштабування блокчейнів і верифікованих обчислень, потреба в хеш-потужності для генерації доказів зростає експоненційно. Сьогодні широкий спектр застосунків — від ZK-ролапів до верифікованого ШІ — залежить від високопродуктивної генерації доказів. Водночас, процес ZK-доведення є складним, а традиційні моделі, які ґрунтуються на одній GPU або централізованих сервісах, не здатні підтримувати великомасштабні застосування.

У цьому контексті мережа ZK Prover, представлена Cysic, є частиною інфраструктури хеш-потужності. Вона не лише виконує завдання генерації доказів, а й оптимізує розподіл ресурсів завдяки системі планування та механізму стимулювання CYS. Фактично, Cysic виступає “шаром хеш-потужності” епохи ZK, а її ефективність і структура витрат безпосередньо впливають на темпи розвитку екосистеми.

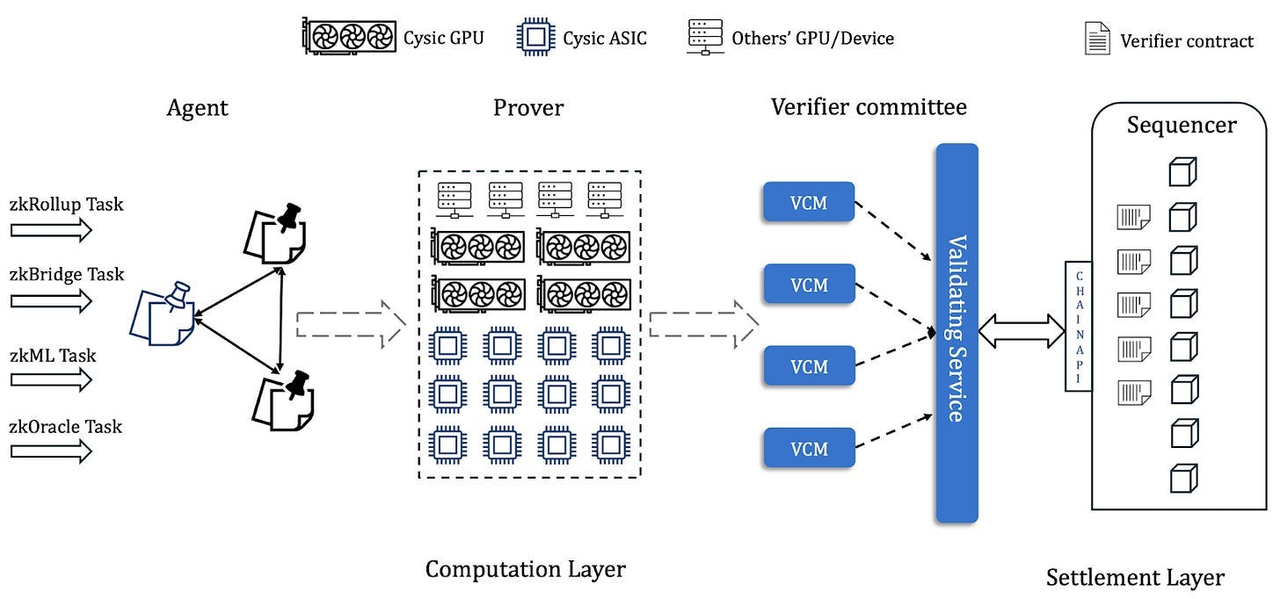

Огляд роботи Cysic: чотиришарова архітектурна модель

Архітектура системи Cysic складається з чотирьох окремих шарів. Верхній — шар планування завдань, який приймає запити користувачів і розподіляє обчислювальні завдання. Середній — мережа Prover, відповідальна за генерацію доказів. Далі — верифікаційний шар, що підтверджує коректність доказів. Завершує модель шар маркетплейсу та розрахунків, який керує ціноутворенням ресурсів і розподілом стимулів.

Усі чотири шари разом створюють замкнуту систему, що перетворює ZK-докази з ізольованих обчислювальних завдань на “обчислювальні активи”, які можна розподіляти, виконувати й торгувати в мережі. Цей модульний підхід дає змогу Cysic досягати масштабованості без втрат у безпеці.

Механізм консенсусу Proof-of-Compute

Ключова особливість Cysic — механізм консенсусу Proof-of-Compute, тобто мережевий консенсус, заснований на обчислювальному внеску. На відміну від традиційних блокчейнів, що покладаються на конкуренцію хеш-потужності (PoW) або стейкінг (PoS), Proof-of-Compute визначає, чи вузли виконують реальні та ефективні обчислювальні завдання.

У цій системі вузли Prover демонструють внесок, виконуючи завдання генерації ZK-доказів. Винагорода видається лише після проходження доказом перевірки. Такий підхід гарантує, що хеш-потужність мережі спрямовується на корисні обчислення, а не на безцільну конкуренцію.

Proof-of-Compute перетворює обчислювальні результати на основу мережевого консенсусу, безпосередньо пов’язуючи стимули з реальним попитом застосунків і підвищуючи ефективність використання ресурсів.

Механізм планування завдань: конкурентна перевага Cysic

Механізм планування завдань визначає продуктивність і собівартість у системі. Оскільки завдання ZK-доведення суттєво відрізняються за складністю й ресурсними вимогами, важливо призначати кожне завдання оптимальному вузлу для максимальної ефективності.

Система планування Cysic динамічно розподіляє завдання, оцінюючи хеш-потужність вузла, мережеву затримку, історичну репутацію та вартість виконання. Це запобігає марнуванню ресурсів, знижує витрати й забезпечує якість.

На відміну від традиційних хмарних обчислень, планування в Cysic не є повністю централізованим. Воно поєднує ринкові механізми та стимули, спонукаючи вузли постійно підвищувати свою ефективність у конкурентному середовищі. Так формується самооптимізувальна мережа хеш-потужності.

Мережа Prover Cysic: організація хеш-потужності

Хеш-потужність Cysic забезпечується розподіленою мережею вузлів Prover, якими можуть керувати як індивідуальні користувачі, так і організації. Вузли приєднуються до мережі, отримують завдання та використовують свої апаратні ресурси для генерації доказів.

Можливості вузлів різняться: GPU-вузли забезпечують більшу гнучкість, а ASIC-вузли — вищу ефективність для спеціалізованих обчислень. Система планування Cysic централізовано керує цими ресурсами, дозволяючи різним типам хеш-потужності ефективно співпрацювати.

Ця структура нагадує традиційні розподілені обчислення, але посилює стимули для учасників через токенізовану модель, що дозволяє масштабувати пропозицію хеш-потужності відповідно до попиту.

Як Cysic підвищує ефективність і знижує витрати

Cysic знижує вартість ZK-доведення завдяки низці оптимізацій. На апаратному рівні використовуються ASIC для значного підвищення ефективності цільових обчислень. На системному рівні застосовується паралельна обробка й пакетні операції для збільшення пропускної здатності.

Оптимізоване планування завдань також суттєво знижує витрати. Завдяки маршрутизації завдань до найбільш економічних вузлів мережа мінімізує втрати ресурсів і забезпечує правильність виконання. Зі зростанням мережі ці оптимізації створюють ефект масштабу.

Перевага Cysic у вартості — це результат синергії апаратного забезпечення, планування й архітектури мережі.

Основні переваги й застосування Cysic

Головні переваги Cysic — це архітектурне рішення та технічна стратегія. Завдяки мережевій організації генерації ZK-доказів і інтеграції спеціалізованого апаратного забезпечення Cysic досягає оптимального балансу між продуктивністю й витратами. Децентралізація знижує залежність від окремих постачальників і підвищує стійкість системи.

У сфері застосування Cysic забезпечує критичну підтримку хеш-потужності для ZK-ролапів, підвищуючи ефективність мереж Layer 2. У приватних обчисленнях і верифікованому ШІ Cysic виступає базовою інфраструктурою, що гарантує ефективність і достовірність результатів. Із розширенням застосування ZK-технологій попит на можливості Cysic зростатиме.

Висновок

Cysic докорінно переосмислює процес генерації ZK-доказів завдяки системним інноваціям. Proof-of-Compute, система планування завдань і розподілена мережа Prover разом перетворюють дорогий і неефективний процес на масштабований сервіс хеш-потужності.

У новій парадигмі докази стають ресурсами, які можна створювати, розподіляти й обмінювати. Із прискоренням конвергенції ZK і ШІ ця мережа хеш-потужності стане фундаментом майбутньої інфраструктури Web3.

Поширені запитання

Що таке Proof-of-Compute?

Proof-of-Compute — це механізм консенсусу, заснований на обчислювальному внеску, де вузли отримують винагороду за виконання ефективних обчислювальних завдань.

Яка функція системи планування завдань Cysic?

Вона розподіляє обчислювальні завдання між найбільш відповідними вузлами для оптимізації ефективності й вартості.

Як вузли Prover беруть участь у мережі?

Вузли підключаються до мережі, надають хеш-потужність і отримують винагороду за виконання завдань з доведення.

Як Cysic знижує вартість ZK-обчислень?

Інтегруючи ASIC-апаратне забезпечення, паралельну обробку й оптимізовані механізми планування.

У чому полягає основна інновація Cysic?

У трансформації ZK-доказів на ресурси хеш-потужності, які можна планувати й обмінювати через децентралізовану мережу.

Пов’язані статті

Оптимальні сценарії застосування та торгові стратегії для Розумного кредитного плеча

Токеноміка ADA: структура пропозиції, стимули та варіанти використання

Morpho та Aave: технічне порівняння механізмів і структур DeFi-протоколів кредитування

Cardano й Ethereum: фундаментальні відмінності між двома провідними платформами для смартконтрактів

Які ризики пов’язані з Розумним кредитним плечем?