تنبيه طارئ من GoPlus: يُشتبه في تعرّض Adobe لهجوم من قِبل قراصنة، تسريب بيانات 13 مليون مستخدم

منصة الأمان GoPlus تُصدر تنبيهًا عاجلًا في 3 أبريل: يُشتبه أن Adobe قد تعرضت لهجوم موجّه، ما يعرّض بيانات نحو 13 مليون مستخدم لخطر التسريب. تم الكشف عن الحادث عبر《International Cyber Digest》(التدوين السيبراني الدولي)، حيث يزعم فاعل تهديد تم تحديده باسم «السيد راكون» (Mr. Raccoon) أنه اخترق أنظمة Adobe.

مسار هجوم سلسلة التوريد: من مُورّد خارجي في الهند إلى النظام الأساسي لـ Adobe

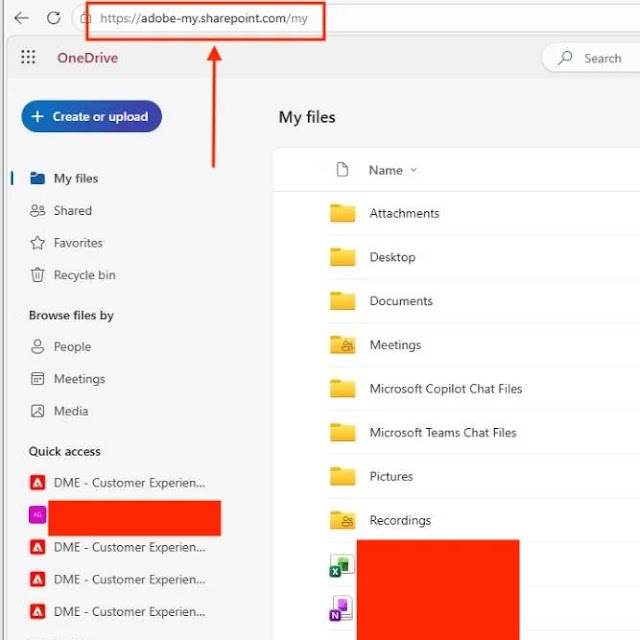

نقطة الدخول لهذا الهجوم لم تكن البنية التحتية المباشرة لـ Adobe، بل شركة خدمات عمليات خارجية (BPO) في الهند تكلفت Adobe بها، وهو سيناريو نموذجي لهجوم سلسلة التوريد. قام المهاجمون بنشر برنامج حصان وصول عن بُعد (RAT) على جهاز أحد موظفي الشركة لدى BPO عبر رسائل بريد إلكتروني خبيثة، وبعد الحصول على موطئ قدم أولي، قاموا باستهداف المدير المباشر للموظف الضحية عبر هجمات التصيّد بالرمح (spear-phishing)، لتوسيع نطاق التحكم بالشبكة بشكل أكبر.

لا يمكن لـ RAT المثبّت الوصول إلى ملفات الجهاز المستهدف فحسب، بل يمكنه أيضًا تشغيل كاميرا الويب الخاصة بالجهاز، واعتراض الاتصالات الخاصة المنقولة عبر WhatsApp، ما يوفّر قدرة وصول عميق تتجاوز بكثير اختراق الأجهزة المكتبية العادية. تكشف هذه السلسلة عن نقاط ضعف منهجية في إدارة أمن مزوّدي الجهات الخارجية عند تسليم عمليات العمل الجوهرية للشركات إلى أطراف خارجية.

خطورة تسريب البيانات: كشف شامل من دعم التذاكر إلى سجلات مكافآت HackerOne للثغرات Zero-Day

مجموعة البيانات المشتبه بتسريبها شديدة الحساسية من حيث طبيعتها، وتشمل أنواعًا متعددة من المعلومات عالية القيمة:

13 مليون تذكرة دعم: تتضمن أسماء العملاء والبريد الإلكتروني وتفاصيل الحساب ووصف المشكلات التقنية، وهي مواد مثالية للتصيّد الدقيق (phishing) وسرقة الهوية

15,000 سجل لموظفين: معلومات عن العاملين داخل الشركة، قد تُستخدم في هجمات الهندسة الاجتماعية الأكثر عمقًا

جميع سجلات تقديم مكافآت ثغرات HackerOne: الجزء الأكثر تدميرًا—يتضمن الثغرات الأمنية غير المنشورة التي أبلغ عنها باحثو الأمن في تقاريرهم، وقبل أن تقوم Adobe بإكمال الإصلاح وإصدار التصحيح، فإن معلومات هذه الثغرات من نوع Zero-Day إذا وصلت إلى أيدي المهاجمين الخبثاء فسوف توفر مسارًا جاهزًا للهجمات اللاحقة

مختلف المستندات الداخلية: النطاق الدقيق قيد التأكيد لاحقًا

توصيات أمان GoPlus للمستخدمين: إجراءات الحماية الفورية المطلوبة

وبالنظر إلى هذه الواقعة، توصي GoPlus المستخدمين المتأثرين بخدمات Adobe باتخاذ الخطوات التالية فورًا: أولًا، تفعيل المصادقة الثنائية (2FA) لضمان ألا يؤدي تسريب كلمة المرور مباشرة إلى الاستيلاء على الحساب؛ ثانيًا، تغيير كلمات مرور الحسابات ذات الصلة بـ Adobe لضمان عدم إعادة استخدامها عبر منصات متعددة؛ ثالثًا، الحفاظ على درجة عالية من الحذر تجاه أي اتصال هاتفي أو بريد إلكتروني يدّعي أنه «خدمة عملاء رسمية لدى Adobe»، إذ قد تُستخدم معلومات تذاكر الدعم المسربة في عمليات احتيال اجتماعي مُحكم ودقيق.

وتذكّر GoPlus المستخدمين أيضًا بتثبيت مبادئ «لا تفعل أربعة أشياء» ضد التصيّد: لا تنقر على روابط مجهولة، لا تثبّت برامج غير معروفة المصدر، لا توقع على معاملات غير معروفة، ولا تحول الأموال إلى عناوين غير مُتحقّق منها.

الأسئلة الشائعة

هل أكدت Adobe رسميًا وقوع تسريب البيانات هذه المرة؟

حتى الآن، لم تُصدر Adobe أي بيانًا رسميًا يؤكد أو ينفي هذه الواقعة. تأتي المعلومات المتاحة أساسًا من تصريحات الفاعل نفسه ومن تقرير《International Cyber Digest》، ولا يزال مطلوبًا رد Adobe الرسمي أو تحقق طرف ثالث مستقل. ينبغي على المستخدمين اتخاذ إجراءات وقائية قبل أن تكون المعلومات واضحة بشكل كامل.

لماذا تُعد سجلات تقديم مكافآت HackerOne لتقارير الثغرات خطرة بشكل خاص؟

تتضمن سجلات التقديم ثغرات أمنية غير مُعلنة أبلغ عنها باحثو الأمن ضمن برنامج مكافآت الثغرات، وهي تُصنّف على أنها «ثغرات Zero-Day» قبل أن تقوم Adobe بإكمال الإصلاح وإصدار التصحيح. إذا وقعت هذه المعلومات في أيدي المهاجمين الخبثاء، فقد تُستخدم فورًا في هجمات جديدة تستهدف منتجات Adobe، ما يعرض المستخدمين الأفراد والشركات الذين يستخدمون برامج Adobe بالملايين لخطر مباشر.

كيف تتجاوز هجمات سلسلة التوريد إجراءات الأمان الخاصة بالشركة نفسها؟

تتجاوز هجمات سلسلة التوريد حدود الأمان الخاصة بالشركة عبر اختراق مُورّدي الجهات الخارجية الذين يتولّون مهامًا مكلفة بالشركة. حتى لو كانت إجراءات الأمان لدى Adobe نفسها صارمة، فإن شركة BPO التابعة لجهة خارجية إذا لم تلتزم بمعايير أمنية كافية قد تظل نقطة اختراق للمهاجمين. يوصي خبراء الأمن بإجراء تدقيقات دورية على جميع مزوّدي الجهات الخارجية الذين لديهم صلاحيات الوصول إلى البيانات، مع تقييد صارم لصلاحيات استخدام وظيفة تصدير كميات كبيرة من البيانات.